Siguen apareciendo vulnerabilidades en los procesadores Intel, y en esta ocasión nos toca hablar de Crosstalk, una nueva vulnerabilidad que permite ejecutar una aplicación sobre un núcleo y extraer información de aplicaciones que se ejecutan en otros núcleos. Esto funciona aún en máquinas virtuales, por lo que es un peligro importante para servidores, ya que podemos acceder a máquinas virtuales que corren en otros núcleos.

Dado que todos los parches relacionados a Spectre, Meltdown, y vulnerabilidades similares solo apuntan a ataques dentro de un solo núcleo, esta vulnerabilidad aún puede ser explotada en sistemas actualizados ya que opera entre diversos núcleos gracias a que explota vulnerabilidades del buffer compartido que tiene el procesador. Dado que en muchos sistemas se utiliza un solo procesador físico para alojar instancias de varias personas o empresas, esto es peligroso ya que se pueden acceder a instancias de otras personas y extraer su información.

Procesadores afectados

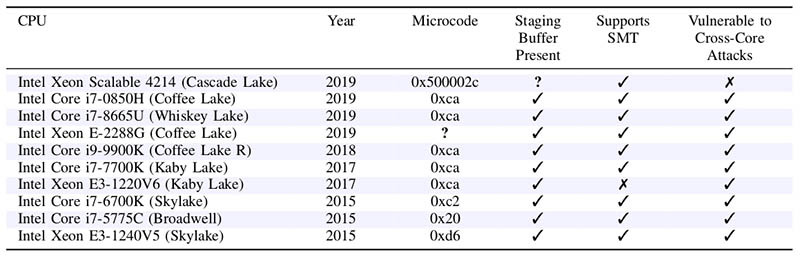

El estudio comprobó que una gran cantidad de procesadores están afectados, incluyendo desde Broadwell hasta Coffee Lake Refresh. Los únicos procesadores no afectados son los Xeon Cascade Lake, que son los CPUs para servidores de última generación, por lo que la mayoría de los servidores con tecnologías anteriores son vulnerables.

Mitigación

Respecto a como mitigarlo, Intel anunció el lanzamiento de un parche que ya está disponible para los partners, el cual retrasa el acceso de los otros núcleos al buffer cuando un núcleo utiliza las instrucciones RDRAND, RDSEED, o EGETKEY. Además si varios núcleos ejecutan estas instrucciones, serán ejecutadas en serie en vez de en paralelo, para que acceda un solo núcleo a la vez y se evite la filtración de datos.

Si están interesados en leer los aspectos técnicos de la vulnerabilidad, pueden leer encontrar información en la página oficial de VUSEC y en la página oficial de Intel.

¿Que opinan sobre la constante aparición de vulnerabilidades en los procesadores Intel? ¿Están preocupados por Crosstalk?

Fuente: TechPowerUp