Nadie está a salvo de las fallas de seguridad. Eso es algo que nos quedó bien en claro este año, con Spectre, Meltdown, y cada vez mas y mas vulnerabilidades apareciendo. Hace poco, Intel fue víctima de SGXSpectre, una variante adicional aún no parchada, y si esta información es cierta quien se lleva lo peor en el mes de Marzo es AMD, luego de que investigadores hayan descubierto un total de TRECE vulnerabilidades en procesadores AMD ZEN.

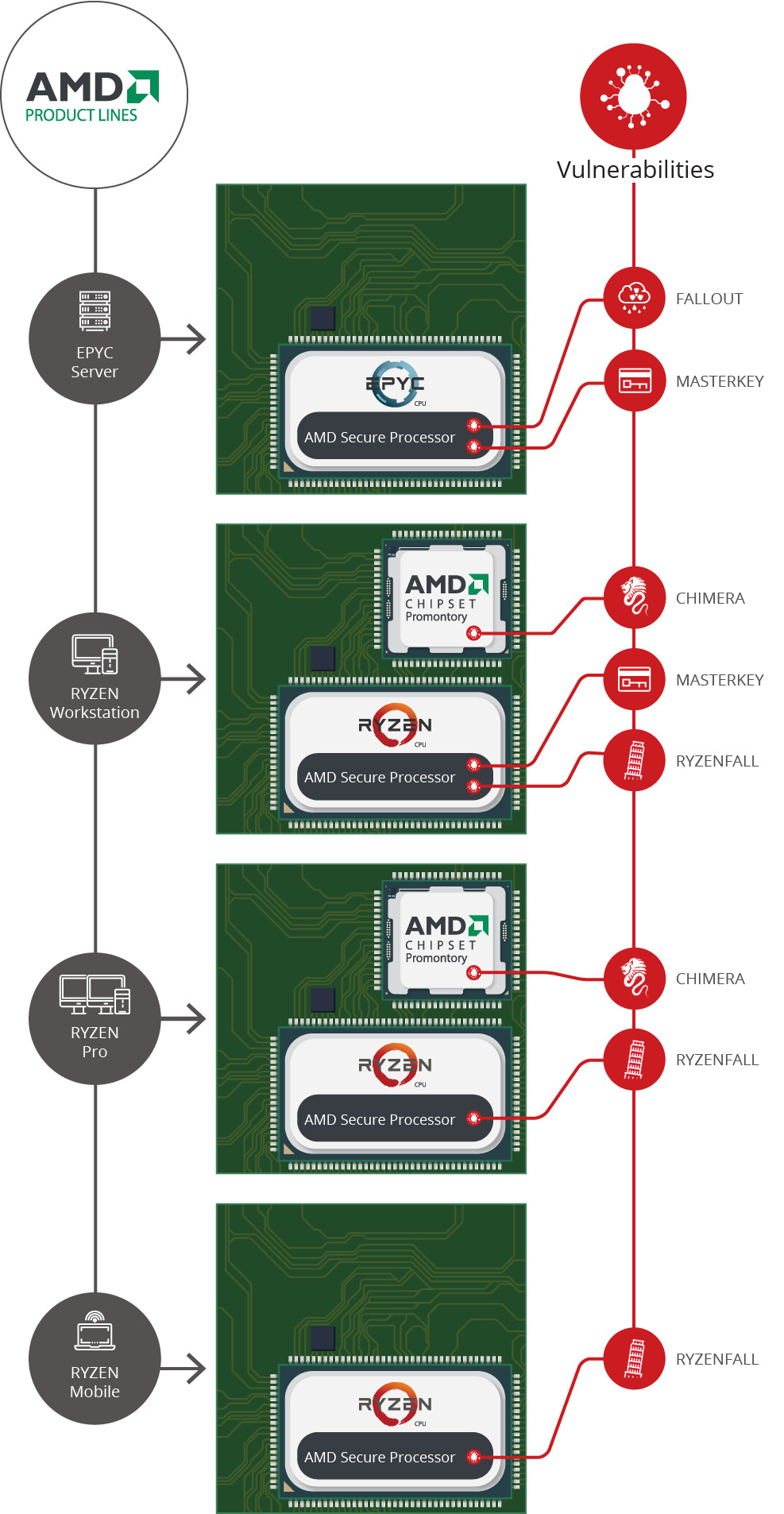

Esta gran lista de vulnerabilidades abarca no solo a CPUs Ryzen y EPYC, sino también a sus chipsets. Varias de ellas son capaces de sobrevivir a reinicios de sistema e incluso re-instalaciones de sistema operativo.

En caso de que sea cierto, hay muchísimo para hablar sobre esto. Hicimos un resumen de como y a que afecta cada vulnerabilidad, que pueden leer a continuación:

Los cuatro grandes grupos:

Si recuerdan el caso de Meltdown y Spectre, estos eran grupos de vulnerabilidades con distintas variantes internas. Pues, lo mismo sucede ahora: Hay 4 grandes grupos, con distintas variantes, para sumar un total de trece vulnerabilidades. Estas son RyzenFall, FallOut, Chimera, y MasterKey.

RyzenFall

Es la que mas variantes tiene (Cuatro), y la que posiblemente más peligro tenga. Afecta el chip AMD Secure Processor que tienen dentro tanto los procesadores Ryzen como EPYC, y permite no solo la ejecución de código malicioso, sino también su almacenamiento dentro del chip.

Al estar presente en el CPU, permanece aún después de reinicios, reinstalaciones de sistema operativo, resets de BIOS, etc.

Esta vulnerabilidad permite acceder también al almacén de credenciales de Windows, por lo que puede tomar las credenciales de la red y esparcirse a todos los equipos que estén en la misma red local.

FallOut

Este grupo tiene 3 variables, y básicamente permite el acceso a sectores protegidos de la memoria como la SMRam y el almacén de credenciales de Windows, y ejecutar tanto lecturas como escrituras.

Esto permite acceso total a las credenciales, para utilizarlas para por ejemplo acceder a la red, e incluso permite sobrepasar las protecciones para flashear la BIOS de la placa madre, así que imaginen el potencial daño que podría realizar.

Chimera

Con dos variantes, aquí es donde aparecen las puertas traseras que habría dejado AMD. Una vulnerabilidad está en el firmware, y la otra en el hardware, y permiten la inyección de código malicioso al chipset.

Recordemos que el chipset maneja USB, PCI-E, Sata, y a veces también tráfico de la red, o bluetooth, y al permitir código malicioso dentro del chipset, se permite que intersecte todo este tráfico.

Este tipo de malware alojado en el chipset es prácticamente inmune a todas las soluciones que hay actualmente en el mercado. Ya se han hecho pruebas con esta vulnerabilidad que ingresan a las memorias y atacan al sistema operativo, y que persiste aún reinstalando el SO.

MasterKey

Tiene 3 variantes, y permite vulnerar la tecnología AMD Secure Processor, permitiendo al atacante infiltrarse y obtener acceso a todas las credenciales de seguridad.

Permite manipular todo tipo de sistemas a los que se pueda acceder con estas credenciales, incluyendo SEV (Virtualización Segura Encriptada) y fTMP (Módulo de Plataforma de Firmware Confiable).

También es un ataque persistente, por lo que es inmune a todas las soluciones existentes del mercado. Lo peor es que permite brickear por completo la PC, y hacer daños físicos.

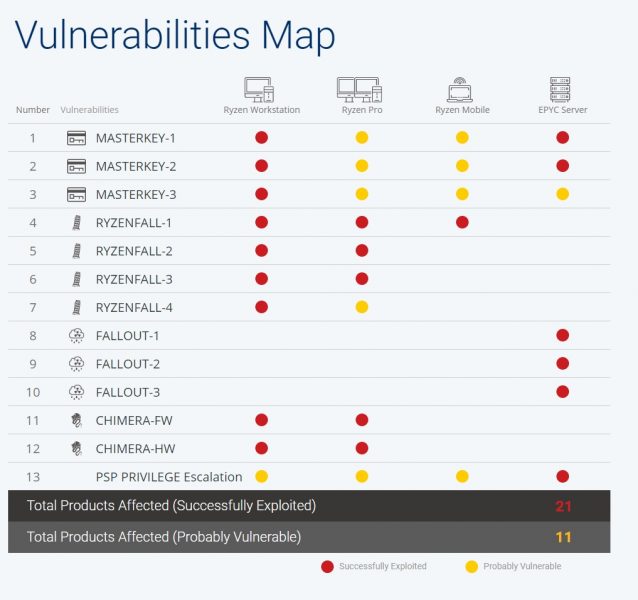

¿A que productos afecta?

El gráfico muestra que vulnerabilidades tiene y en que parte se ve afectada cada plataforma. También está la siguiente tabla que detalla bien que vulnerabilidad afecta cada plataforma, y también cuales ya fueron probadas y cuales posiblemente se vean afectadas:

¿Como sigue la causa?

Por empezar, mas agencias de seguridad están investigando el asunto, como por supuesto también lo está haciendo AMD. Es importante confirmar con varias fuentes esta información. También es muy importante ver que no haya mas vulnerabilidades que se descubran a partir de estas.

Como dijimos, no hay nada en el mercado que solucione esto. Son vulnerabilidades nunca antes vistas, por lo que AMD tendrá un duro trabajo para dar una solución a esto.

¿Donde podemos encontrar mas información?

CTS-LABS hizo una página exclusiva para explicarnos las vulnerabilidades y mantenernos al tanto. Pueden encontrar toda la información actualizada al último momento en dicha página.

Su URL es AMDFlaws.com.