Esta mañana se reportó un robo del equivalente a 300 millones de dólares en criptomonedas usando un exploit encontrado en la plataforma de exchange Wormhole, que permitió a un atacante adueñarse de una cantidad absurda del token wETH, el cual es equivalente a un ETH pero en la red Solana.

La información fue confirmada por la propia Wormhole, quien confirmó el hackeo y desde entonces ha parchado el fallo en su sistema. La compañía también confirmó que el monto robado fue de unos 120.000 wETH, que al momento de escribir la nota equivalen a 318 millones de dólares.

The wormhole network was exploited for 120k wETH.

ETH will be added over the next hours to ensure wETH is backed 1:1. More details to come shortly.

We are working to get the network back up quickly. Thanks for your patience.

— Wormhole? (@wormholecrypto) February 2, 2022

¿Qué es lo que pasó?

Wormhole es un puente de criptomonedas que permite a los usuarios realizar transferencias entre cadenas de bloques, incluidas las redes Ethereum y Solana. Tomando como ejemplo una transferencia de estas dos redes, un usuario puede transferir ETH a un contrato en la red Ethereum, y recibir el token wETH en la red Solana, el cual tiene el mismo valor que el ETH pero se puede usar esta nueva red. También se puede realizar el proceso inverso, comprando wETH en la red Solana y luego transferirlo a la red de Ethereum, donde recibiremos la misma cantidad de ETH que de wETH transferidos en la red de Solana.

Ahora bien, en algún momento durante ese proceso hubo un exploit que permitió al hacker obtener 120.000 wETH en la red Solana, que utiliza la criptodivisa SOL, permitiendo obtener básicamente 120.000 ETH lo cual es una cantidad absurda de dinero.

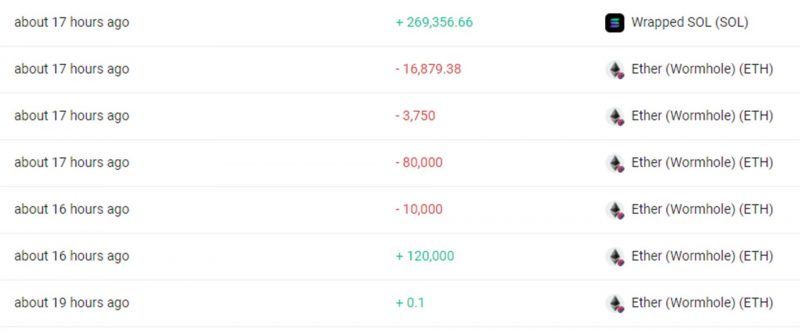

Desde entonces, los fondos se han dividido en diferentes cuentas e intercambiado a otras redes. La mayor parte parece haber sido cambiada por ETH (alrededor de 93.750), mientras que una suma menor se mantiene en SOL.

¿Qué pasa ahora con Wormhole?

Uno de los mayores inconvenientes de este ataque es que Wormhole debe mantener un valor 1:1 entre sus tokens equivalentes y las monedas nativas de las blockchains con las que intercambia. De lo contrario, los usuarios pueden perder dinero al transferir entre dos cadenas. Eso significa que cuando algún vivo como este atacante roba un montón de wETH, está sacando de un fondo de dinero que tiene Wormhole para mantener el valor del exchange estable y devaluando el valor del wETH.

La devaluación de wETH significaría que ya no habría más transferencias 1:1 a la red Ethereum, que es una de las mayores blockchains del mundo, lo cual sin dudas afectaría a todas las transacciones de Wormhole. Para evitar que esto suceda, la empresa ha prometido a completar la cantidad robada para continuar manteniendo ese valor 1:1, lo cual sin dudas repercutirá significativamente en sus finanzas, aunque a cambio continuará manteniendo su credibilidad.

Wormhole también ha intentado ponerse en contacto con el perpetrador por una transacción de Ethereum enviada a la cuenta del hacker. Según una publicación del blog de Elliptic, ofrecieron 10 millones de dólares en concepto de recompensas por descubrimiento de errores a cambio de la devolución de los fondos robados y de información sobre cómo se produjo el ataque.

Elliptic también considera a este ataque entre los mayores de todos los tiempos. Los fondos robados de Wormhole lo sitúan en cuarto lugar en la historia de los robos de criptodivisas, por detrás de Mt. Gox, Coincheck y PolyNetwork.

Nos parece poco realista de parte de Wormhole ofrecer solo 10 millones de dólares a cambio de 300. No se necesita ser un genio matemático para darse cuenta que el Hacker (o hackers) ya debe haberse hecho humo y nunca lo van a encontrar.

¿Cómo se robaron estas criptomonedas?

Los expertos en seguridad descentralizada de CertiK describieron cómo se produjo el exploit del puente Wormhole, que llevó a esta empresa a perder la tremenda suma de dinero de la noche a la mañana.

The investigation inside Wormhole Bridge

The attacker invoked the complete_wrapped instruction with the spoofed inputs `ctx`, `accs` and `data`

The instruction does not perform complete verification on the correctness of the input `ctx`, `accs`, and `data`. pic.twitter.com/IQAEqvphBO

— CertiK Security Leaderboard (@CertiKCommunity) February 3, 2022

Esencialmente, los hackers falsificaron la instrucción complete_wrapped, utilizando las entradas ‘ctx‘, ‘accs‘ y ‘data‘, las cuales no son verificadas por el contrato, por lo que se pueden alterar sin que se detecte. Esto significa que de alguna manera engañaron a Wormhole para que pensara que se requerían wETH en la blockchain de destino, en este caso Solana, cuando en realidad esto no era así,

Al no realizar una verificación completa, se dio el visto bueno para enviar estos wETH, y se activó el “invoked_seed inst“, que firma la instrucción “mint” y entrega al hacker los fondos robados.

Wormhole dice que ya ha arreglado este exploit, aunque el portal utilizado para intercambiar fondos entre las redes sigue sin funcionar.

¿El resultado de no implementar a tiempo este aparentemente pequeño y rápido parche? Unos 300 millones de dólares del bolsillo de Wormhole. Y además, la pérdida de confianza por parte de muchos de sus clientes, que desde ahora, seguramente se la estarán pensando 2 veces antes de usar Wormhole como portal de exchange.

¿Y ustedes, que piensan de este atacante que robó 300 Millones en criptomonedas? ¿Qué haría ustedes con semejante cifra de dinero imposible de rastrear?

Fuente: PCGamer