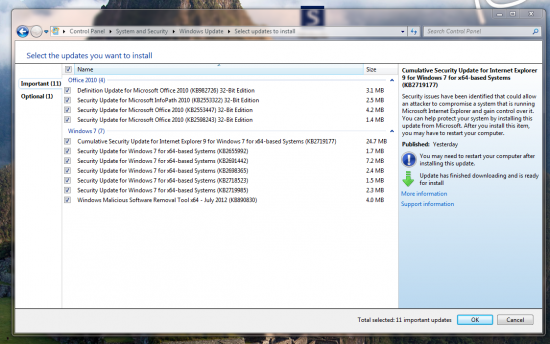

El 10 de julio, Microsoft anunció el lanzamiento de una nueva serie de actualizaciones de seguridad diseñadas para corregir una serie de errores que afectaban a algunos de sus productos.

En la nueva actualización se incluyeron nueve boletines de seguridad – tres de los cuales son calificados como Críticos y seis como Importantes – que parchean un total de 16 vulnerabilidades.

Microsoft Windows, Internet Explorer, Visual Basic for Applications y Microsoft Office fueron los productos de Microsoft afectados, explica la compañía.

El más importante de los boletines críticos fue MS12-043, destinado a resolver un problema de seguridad en Microsoft XML Core Services, que podría haber permitido la ejecución remota de código en una máquina de destino.

El fallo afectaba a Microsoft Windows, Microsoft Office, Microsoft Developer Tools y Microsoft Server Software.

También hubo una Actualización de Seguridad Acumulativa para Internet Explorer (boletín MS12-044), que fue diseñada para resolver dos vulnerabilidades en el navegador, ambas de las cuales podrían haber conducido a la ejecución remota de código.

El tercer boletín crítico (MS12-045) corrige un agujero de seguridad en Microsoft Data Access Components, que también podría haber resultado en ejecución remota de código, siempre que un usuario habría visitado una página web especialmente diseñada.

El primero de los boletines clasificados como importantes en la nueva actualización de seguridad, MS12-046, corrige un problema en Visual Basic for Applications que podría permitir la ejecución remota de código y que afectaba a Microsoft Office y Microsoft Developer Tools.

Para que un ataque tenga éxito, un usuario debe abrir “un archivo legítimo de Microsoft Office (como un archivo .docx) que se encuentra en el mismo directorio como un archivo de dynamic link library (DLL) especialmente diseñado”, explica Microsoft.

“Un atacante podría luego instalar programas; ver, cambiar o eliminar datos; o crear cuentas nuevas que tienen derechos de usuario completos. Si un usuario está conectado con derechos de usuario administrativos, un atacante podría tomar el control completo del sistema afectado.”

MS12-047, el segundo boletín importante, resuelve un problema en los Controladores de modo Kernel de Windows que podría haber dado lugar a la elevación de privilegios.

Una vulnerabilidad que afecta a Windows Shell también fue parcheada en esta actualización. Podría permitir “ejecución remota de código si un usuario abre un archivo o directorio con un nombre especialmente diseñado”.

Además, la actualización de seguridad de julio de 2012 corrige un problema en TLS que podría permitir la divulgación de información, así como seis vulnerabilidades en SharePoint, que podría permitir la elevación de privilegios.

El último boletín en la nueva suite de actualización está destinado a parchear un agujero en Microsoft Office para Mac que podría permitir la elevación de privilegios. Éste requiere que el atacante coloque un ejecutable malicioso en el sistema afectado y que un usuario ejecute el archivo ejecutable.

Estas actualizaciones serán implementadas en todos los sistemas que tienen la característica de Actualizaciones Automáticas activada. Se aconseja que los usuarios que no tienen habilitada la opción actualicen sus sistemas manualmente lo más pronto posible.