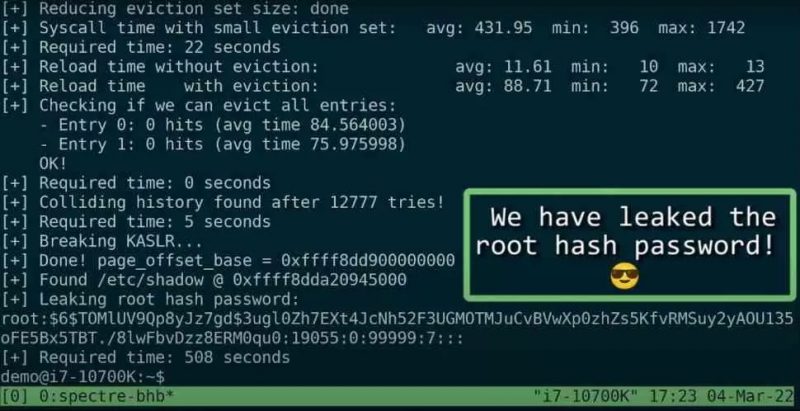

Estamos hablando de BHI, un nuevo tipo de vulnerabilidad que afecta a la mayoría de las CPU Intel y Arm. Parece ser que BHI vuelve a habilitar los exploits de Spectre-v2 con privilegios cruzados, permite los exploits de kernel a kernel (llamados BTI intra-modo) y permite a los autores inyectar entradas de predicción en el historial de predicción de ramas global para hacer que el kernel filtre datos.

Desafortunadamente, las soluciones anteriores de las empresas para Spectre V2 no nos protegerán de BHI, aunque los procesadores AMD son en su mayoría son inmunes. Las empresas deberán lanzar parches de seguridad pronto.

«El nuevo exploit realiza un bypass a las mitigaciones elBRS en el caso de las CPU de Intel y las CSV2 de ARM. Lo que les permite manipular el kernel del sistema operativo a través de la CPU para que haya fugas de datos. Dicho de manera resumida y que lo puede entender todo el mundo, sirve para conseguir información confidencial, incluyendo claves de acceso privadas de los usuarios.».

Procesadores afectados:

La vulnerabilidad afecta a cualquier CPU Intel lanzada desde Haswell, incluidos Ice Lake-SP y Alder Lake. Las CPU Arm afectadas incluyen Cortex A15/A57/A65/A72/A73/A75/A76/A77/A78/X1/X2/A710, Neoverse N2/N1/V1 y Broadcom Brahma B15.

En Linux:

Intel ha publicado la siguiente declaración con respecto al exploit BHI en la comunidad Linux: «El ataque, como lo demostraron los investigadores, se mitigó previamente de forma predeterminada en la mayoría de las distribuciones de Linux. La comunidad de Linux ha implementado las recomendaciones de Intel a partir de la versión 5.16 del kernel de Linux y está en proceso de retroadaptación. «Con la mitigación a versiones anteriores del kernel de Linux. Intel publicó documentos técnicos que describen más opciones de mitigación para aquellos que usan configuraciones no predeterminadas y por qué la mitigación LFENCE; JMP no es suficiente en todos los casos».

Con esto, deberíamos esperar un parche pronto por parte de intel para el resto de las plataformas.

Las CPU AMD parecen ser inmunes a BHI de acuerdo con Phoronix, los procesadores Ryzen que tienen el parche para Spectre V2 deberían ser seguros.

Los parches de seguridad de las otras empresas deberían publicarse pronto. Además de instalarlos, los investigadores recomiendan deshabilitar el soporte eBPF sin privilegios como medida de precaución adicional.