A través de una asociación, Intel y Microsoft buscan combatir, utilizando Microsoft Defender, una práctica ilegal conocida internacionalmente como «Cryptojacking», una práctica criminal que consiste en utilizar las computadoras de otras personas para minar criptomonedas.

Para simplificar la explicación, Cryptojacking es un método utilizado por piratas informáticos de todo el mundo, quienes, mediante aplicaciones creadas para tal fin, se apoderan de las computadoras de otras personas a través de Internet para obtener las ganancias de la minería.

Es decir, además de aprovecharse de las máquinas sin la autorización previa de sus dueños, también comprometen el desempeño de los equipos afectados; ya que la PC utilizada para minar, como muchos saben, se ralentiza generando más calor y un mayor consumo, debido al uso constante de las partes afectadas.

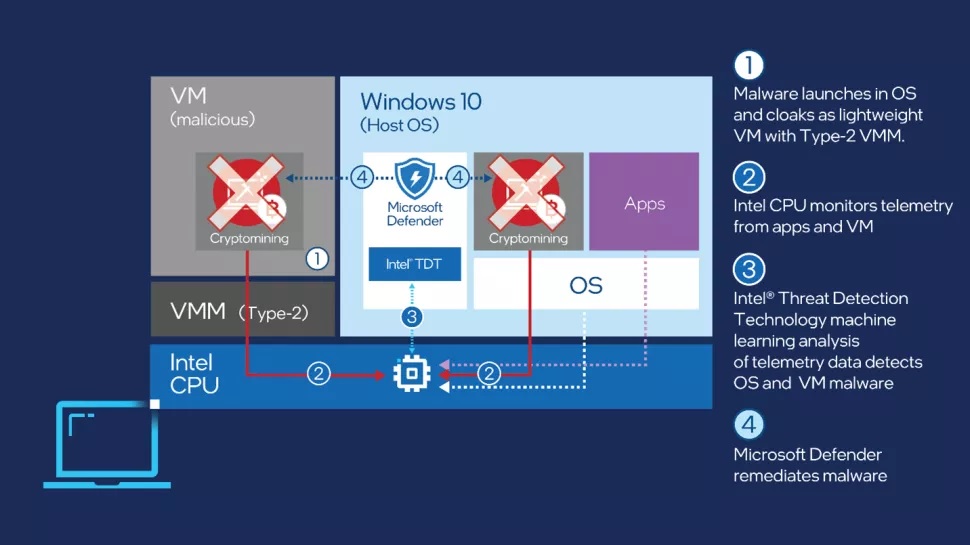

Basado en procesadores Intel Core de sexta generación, este nuevo mecanismo de defensa aprovechará la «Threat Detection Technology» (DTT) o, en español, «Tecnología de detección de amenazas».

Aprovechando las ventajas que ofrece el machine learning y otros beneficios de la inteligencia artificial, el objetivo es detectar la minería en un equipo con el fin de detener cualquier acción que tenga como objetivo utilizar equipos de terceros sin la debida autorización de todos involucrados.

Microsoft Endpoint Manager es utilizado por corporaciones que tienen varias máquinas interconectadas en sus redes locales y remotas, como administración de dispositivos. A pesar de la tecnología de protección mencionada, en un principio, es solo para uso comercial, y todavía no tenemos más información sobre el uso de esta defensa adicional para el usuario doméstico.

Además de los procesadores Intel Core de sexta generación, como ya se mencionó, los usuarios de Intel vPro también podrán aprovechar la nueva herramienta.

Esta tecnología desarrollada para garantizar la seguridad de las redes corporativas también se puede utilizar para mejorar la detección de amenazas digitales aún más peligrosas, como controlar la propagación de ransomware y software malicioso para tomar posesión de computadoras vulnerables de forma remota, que a menudo llegan al punto de exigir dinero para que la víctima recupere el control de su computadora.

Buena medida de Intel y Microsoft para combatir el Cryptojacking ¿Dará resultados?

Fuente: Tom’s Hardware