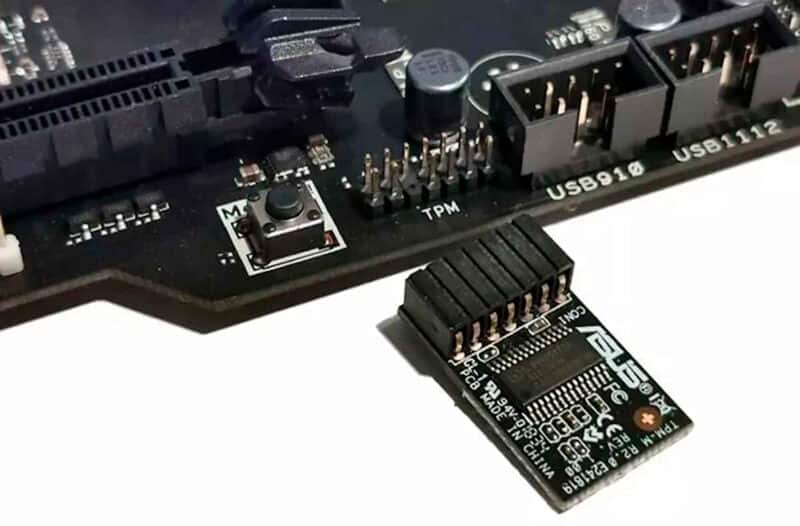

Desde su llegada, Windows 11 requiere un módulo TPM 2.0, lo que ha generado controversia debido a que muchos sistemas no lo poseen. Se lo considera un criptoprocesador esencial para aumentar la seguridad. Sin embargo, recientemente se han descubierto dos peligrosas vulnerabilidades en el sistema de seguridad del TPM 2.0, lo que ha planteado preocupaciones sobre la protección de miles de millones de dispositivos.

Windows 11 llegó en 2021 y aunque su lanzamiento tuvo algunos problemas, a día de hoy se lo considera un buen sistema operativo. Y con el fin de soporte cercano de Windows 10, muchos usuarios han optado por cambiar a esta nueva versión.

Según lo que promete Microsoft, este TPM, o Trusted Platform Module, actúa como un criptoprocesador que proporcionaría una capa adicional de seguridad, pero parece ser que este beneficio no es efectivo.

Dos vulnerabilidades fueron descubiertas recientemente y han puesto en riesgo a los usuarios de Windows 11 con TPM 2.0. Cualquier pirata informático que cuente con una cuenta local verificada podría aprovechar estos problemas, e instalar malware en un dispositivo afectado. Y si esto ocurre, el atacante también tendrá acceso a información privada del usuario.

Las vulnerabilidades de seguridad conocidas como CVE-202-1017 y CVE-2023-1018, se han descubierto en TPM 2.0. El problema radica en la posibilidad de escribir o leer 2 bytes adicionales después de completar un comando del TPM 2.0 en la secuencia CryptParameterDecryption. Si un atacante aprovecha estas vulnerabilidades para realizar un exploit, las claves criptográficas y las contraseñas estarían en peligro. Además, el chip TPM 2.0 podría quedar inutilizable, lo que anularía las funciones de seguridad de Windows 11.

Si bien, en teoría, las fallas podrían afectar a miles de millones de motherboards y productos de software, solo unas pocas empresas han confirmado que, de hecho, se ven afectadas por el problema hasta el momento.

Fuente: TechSpot