El Malware BlackLotus hoy se puede conseguir en foros clandestinos como un rootkit de firmware, algunos lo llaman el todopoderoso, capaz de sobrevivir a cualquier esfuerzo de eliminación, capaz de eludir las protecciones más avanzadas de Windows.

Según se informa, el nuevo y potente rootkit UEFI está a la venta en foros clandestinos, y ofrece funciones de ataque avanzadas que anteriormente solo estaban disponibles para las agencias de inteligencia y los grupos de amenazas respaldados por el estado (COMO CHINA o RUSIA). BlackLotus, como el vendedor lo llama, es un rootkit de firmware que puede eludir las protecciones de Windows para ejecutar código malicioso en el nivel más bajo de los anillos de protección de la arquitectura x86. Siempre supimos que la Arquitectura x86 tiene no una si no varias puertas traseras.

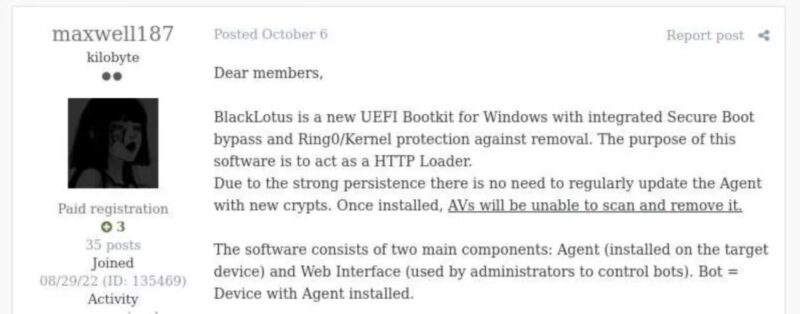

Según los investigadores de seguridad que detectaron la venta de BlackLotus en los foros de crimeware, una sola licencia de usuario del rootkit cuesta unos USD 5,000. Teniendo en cuenta las capacidades enumeradas por el vendedor, gastar USD 5,000 podría verse como una baratija para los ciberdelincuentes y los piratas informáticos de todo el mundo.

Como resumió el investigador de seguridad Scott Scheferman, BlackLotus está escrito en Assembly y C y pesa 80 kilobytes (alrededor de 81,920 bytes de tamaño). El rootkit tiene funciones anti-VM, anti-depuración y ofuscación de código para bloquear o dificultar los intentos de análisis, proporciona una «protección de agente» a nivel de kernel (anillo 0) para seguir estando en el firmware UEFI, y viene con una guía de instalación con todas las funciones y preguntas frecuentes.

BlackLotus puede eludir muchas protecciones de seguridad de Windows.

Como cualquier otro rootkit, BlackLotus se carga en las primeras etapas del proceso de arranque antes de la fase de inicio de Windows. Supuestamente, el malware puede eludir muchas protecciones de seguridad de Windows, incluido el arranque seguro, UAC, BitLocker, HVCI y Windows Defender, al tiempo que ofrece la capacidad de cargar drivers no firmados.

Scott Scheferman destaca el peligro que BlackLotus puede representar para la seguridad moderna basada en firmware, haciendo que un nivel de amenaza que antes estaba disponible solo para amenazas persistentes avanzadas (APT) por parte de grupos patrocinados por el estado como el GRU RUSO o el propio APT 41 de CHINA. El nuevo rootkit UEFI podría representar un verdadero salto para el ciberdelito en términos de facilidad de uso, escalabilidad, accesibilidad, persistencia, evasión y potencial de destrucción.

Los rootkits UEFI alguna vez se consideraron amenazas muy raras y especializadas, pero muchos descubrimientos en los últimos años han mostrado un escenario completamente diferente. En cuanto a BlackLotus, la comunidad de seguridad deberá analizar una muestra del malware para determinar si las características anunciadas son reales, si está listo para la producción o si es solo una estafa elaborada.

Fuente: Linkedin